- بهدست آوردن ip خودتان بعد از اتصال به اینترنت

برای اینکار راههای متفاوتی وجود دارد:

۱- راحتترین راه استفاده از دستور ipconfig است. من با تایپ کردن آن به نتایج زیر رسیدم:

Windows 2000 IP Configuration

PPP adapter neda:

Connection-specific DNS Suffix . :

IP Address. . . . . . . . . . . . : 217.66.198.116

Subnet Mask . . . . . . . . . . . : 255.255.255.255

Default Gateway . . . . . . . . . : 217.66.198.116

که آدرس ip تان را میتوانید در سطر Ip Address ببینید. (مسئله پروکسی را فعلا نادیده بگیرید)

۲- بعد از اتصال به اینترنت حداقل یک صفحه باز کنید و بعد دستور netstat -n را در command prompt تایپ کنید. من با تایپ این دستور به نتایج زیر رسیدم:

Active Connections

Proto Local Address Foreign Address State

TCP 217.66.198.116:2469 64.58.76.177:80 ESTABLISHED

TCP 217.66.198.116:2471 66.163.175.130:80 ESTABLISHED

TCP 217.66.198.116:2473 212.73.194.143:80 ESTABLISHED

TCP 217.66.198.116:2474 212.73.194.143:80 ESTABLISHED

TCP 217.66.198.116:2476 212.73.194.136:80 SYN_SENT

ستونی که زیر عبارت Local Address قرار دارد، ip من در آن اتصال است. بنابراین ip من در آن اتصال 217.66.198.116 بوده است.

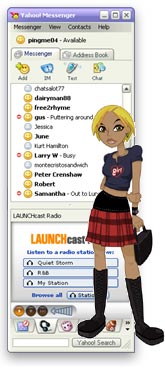

- پیدا کردن ip طرف مقابل هنگام chat با yahoo messenger - این روش قدیمی شده، الان دیگه کار نمیکنه

میخواهیم درباره یک کلاینت مثلا کسی که مثل شما یک اتصال مثلا dial-up به اینترنت دارد و فرضا دارد با شما chat میکند، کسب اطلاعات کرد.

در این مورد هم اولین نکتهای که باید کشف شود، ip اوست. در این جلسه میخوام بهتون یاد بدم که وقتی با یه نفر از طریق yahoo messenger به صورت pm چت میکنید، چطوری میتونید ip اش رو پیدا کنید. البته باید توجه کرد که این روش گاهی کار نمیکند. نیز فرض میکنم که فقط با یک نفر دارید چت میکنید.

یکی از دستورهای زیر را تایپ میکنید :

netstat -n

netstat

دستور اولی برای پیدا کردن ip طرف مقابل است و دستور دوم گاه میتواند اسم کامپیوتر او را برای شما نشان دهد.

من دستور netstat -n را تایپ کردم و به نتایج زیر رسیدم:

Active Connections

Proto Local Address Foreign Address State

TCP 195.219.176.126:1296 66.163.173.77:5050 ESTABLISHED

TCP 195.219.176.126:1341 66.218.75.149:80 LAST_ACK

TCP 195.219.176.126:1325 212.234.112.74:5101 SYN_SENT

اولین کاری که میکنید این است که سطری را پیدا میکنید که در Local Address یا Foreign Address آن، پورت 5101 داشته باشد. در این مثال سطر آخر، سطر مورد نظر ماست. زیرا در ستون Foreign Address از سطر آخر، پورت آن 5101 است. البته اگر در ستون Local Address هم بود، فرقی نمیکرد. وقتی آن سطر را پیدا کردید، ip طرف مقابل را از ستون Foreign Address از همان سطر پیدا میکنیم. در این مثال ip طرف مقابل 212.234.112.74 است.

اگر بهجای netstat -n ، از netstat استفاده میکردم، به نتایج زیر میرسیدم:

Active Connections

Proto Local Address Foreign Address State

TCP artawill...:1296 cs55.msg.sc5.yahoo.com:5050 ESTABLISHED

TCP artawill...:1298 dl3.yahoo.com:http TIME_WAIT

TCP artawill...:1325 ali:5101 SYN_SENT

ملاحظه میفرمایید که همه ip ها به معادل های اسمی تبدیل شدهاند و در مورد همان سطر آخر به جای ip طرف مقابل اسم کامپیوتر فرد را مینویسد (البته در حالتی که طرف مقابل dial-up نباشد، قضیه فرق میکند.)

حالا فرض کنید که یک pm دیگر هم اضافه میشود. و دوباره دستور netstat -n را تایپ میکنم. حالا نتایج زیر را میبینم:

Active Connections

Proto Local Address Foreign Address State

TCP 195.219.176.126:1296 66.163.173.77:5050 ESTABLISHED

TCP 195.219.176.126:1344 64.58.77.197:80 ESTABLISHED

TCP 195.219.176.126:5101 212.234.112.74:3735 ESTABLISHED

TCP 195.219.176.126:5101 194.225.184.95:1460 ESTABLISHED

الان دوتا سطر دارم که دارای پورت 5101 باشد، و چون میدانم که 212.234.112.74 مربوط به نفر قبلی بود، پس 194.225.184.95 مربوط به pm دومی است.

با امید به آنکه این اطلاعات برای شما مفید واقع شود. گلستانت دات کام بزودی اطلاعات و آموزش های بیشتری را در اختیار شما خواهد گذاشت.

مقدمات قبل از شروع یادگیری هک

- ترمینولوژی (اصطلاحشناسی)

- Hacker کیست ؟

هکر کسی است که با سیستم های کامپیوتری آشناست و میتواند با روشهایی خاص (بدون اجازه) وارد آنها شود... این انسان میتواند خوب یا بد باشد ( در هر حال هکر است )

- تعریف چند اصطلاح:

*** Hacker واقعی = سامورایی :

کسی که هدفش از نفوذ به سیستمها نشان دادن ضعف سیستمهای کامپیوتری است نه سوءاستفاده ...

*** Wacker (واکر):

کسی که هدفش از نفوذ به سیستمها، استفاده از اطلاعات آن سیستمهاست (جرو هکرهای کلاه سیاه )

*** Cracker (کراکر):

کسی که هدفش از نفوذ به سیستمها، خرابکاری و ایجاد اختلال در سیستمهای کامپیوتری است. (جرو هکرهای کلاه سیاه )

*** Preaker :

از قدیمیترین هکرها هستند که برای کارشان نیاز (و دسترسی) به کامپیوتر نداشتند و کارشان نفوذ به خطوط تلفن برای تماس مجانی، استراقسمع و ... بود.

- تقسیمبندی

- انواع کامپیوترهای شبکه:

=> کامپیوترهای Server : کامپیوترهایی که کارشان تامین اطلاعات در شبکه است، مثلآ کامپیوترهایی که سایتها را نگه میدارند.

=> کامپبوترهای Client : کامپیوترهایی که استفاده کننده هستند مثل همین کامپیوتر خودتان که دارید ازش کار میکشید.

- انواع سیستم عاملهایی که Server ها از آن استفاده میکنند:

=> سیستمهای فعلی:

* خانواده Unix (مثل FreeBSD, Linux, Sun Solaris )

* خانواده Windows (مثل WinNT, Win2000 )

* OsMac

=> سیستمهای قدیمی

AIX, IRIS, DEC10, DEC20 , ...

- برای شروع چه چیزی لازم است؟

۱- Win2000 , Linux را روی کامپیوتر خود نصب کرده و شروع به یادگیری کنید.

۲- شروع به یادگیری زبان C کنید.

۳- شروع به یادگیری TCP/IP کنید. (یک کتاب بخرید )

۴- مهمترین چیز علاقه به طی کردن یک راه بسییییییار طوووووولانی

- تقسیمبندی انواع حملات

اولین نکتهای که لازم است بگویم اینه که وقت خود را برای هک کردن کامپیوترهای کلاینت هدر ندهید (اگرچه برای افراد مبتدی کار با نرمافزاری مثل Sub7 زیاد هم بد نیست ولی نباید زیادهروی کرد) علت هم اینه که هربار که به اینترنت وصل میشوند ip جدیدی به آنها اختصاص پیدا میکنه و زحماتتون هدر میره (البته برای جلوگیری از این امر هم روشهایی هست که در آینده ایشالله میگم).

حالا تقسیمبندی:

۱- حمله به روش Denial of Service Attack) DoS)

۲- حمله به روش Exploit

۳- حمله به روش Info Gathering (تلنت کردن یکی از مثالهای آن است که امروز آموختید)

۴- حمله به روش Disinformation

در مورد هرکدام بهزودی توضیح میدم.

- 133t Speak چیست؟

گاهی هکرها در هنگام نوشتن به جای تعدادی از حروف انگلیسی معادلهای قراردادی به کار میروند که لیست آنها را در زیر میبینید:

گاهی هکرها در هنگام نوشتن به جای تعدادی از حروف انگلیسی معادلهای قراردادی به کار میروند که لیست آنها را در زیر میبینید:

0 <= O

1 <= L; I

2 <= Z

3 <= E

4 <= A

5 <= S

6 <= G

7 <= T

8 <= B

| <= L; I

@ <= at (duh)

$ <= S

)( <= H

}{ <= H

// <= N

// <= W

// <= M

|> <= P; D

|< <= K

ph <= f

z <= s

مثلا he Speaks میشود:

}{3 $|>34|< zتوصیه من اینه که از این معادلها تا جایی که میتونید استفاده نکنید. فقط یاد بگیرید که کم نیارید.

۱- اولین و مهمترین تصمیم انتخاب نوع کامپیوتری است که میخواهید هک کنید ( کلاینت یا سرور )، زیرا روشهک کردن ایندو بجز در مراحل ابتدایی کاملا متفاوت است.

۲- دومین گام انتخاب یک کامپیوتر مشخص (مثلا کامپیوتری که فلان سایت را نگه میدارد که مثالی برای کامپیوتر سرور است و یا کامپیوتر فلان شخصی که با او چت میکنید که مثالی برای کامپیوتر کلاینت است) و جمعآوری اطلاعات در مورد آن است. این جمعآوری اطلاعات از قربانی (Victim) را Footprinting گویند. اولین مشخصهای که باید کشف شود، ip اوست. یکی دیگر از اطلاعات مهم که معمولا دنبالش هستیم، پیدا کردن نوع سیستمعامل و نیز برنامههایی است که کامپیوتر شخص از آنها بهره میبرد. یکی از مهمترین ( و گاه خطرناکترین) کارها، تستکردن پورتهای آن کامپیوتر برای دیدن اینکه کدام پورتها باز و کدامها بسته هستند.

۳- مرحله بعدی در واقع شروع تلاش برای نفوذ به سیستم است. این نفوذ سطوح مختلف دارد و بالاترین آن که در کامپیوترهای سرور روی میدهد، حالتی است که بتوان username و password مربوط به مدیر کامپیوتر (administrator) یا superuser را بهدست آورده و از طریق این Shell Account به نهایت نفوذ دست یابیم ولی گاه بهدلایل مختلف (مربوط به سطح علمی خود و ... ) نمیتوان به این سطح دستیافت اما به هر حال برای مرحله بعدی میتواند استفاده شود. این مرحله جایی است که هنر شما یه عنوان یک هکر آغاز شده و نیز به پایان میرسد.

۴- این مرحله بعد از نفوذ روی میدهد که در آن به یک سطحی از کنترل سیستم رسیدهاید. رفتار شما در این مرحله مشخص میکند که چه نوع هکر هستید(سامورایی، واکر و یا کراکر) و اینکه آیا جنبه یاد گرفتن را داشتهاید یا نه، همینجا مشخص خواهد شد.

۵- مرحله آخر پاک کردن ردپاست تا گیر نیفتیم (البته بعضی وقتها برای کلاس گذاشتن باید گیر بیفتیم، هه هه ...). بعضی از سیستمها آمار login را نگه میدارند که در مورد آنها این مرحله بسیار مهم است.

خلاصه مطالب بالا به این صورت است:

Selection -> FootPrinting -> Penetration -> [Changings] -> Cleaning- جمعبندی مطالب گفته شده و بررسی یک سایت

فرض کنید میخواهیم در مورد www.iums.ac.ir اطلاعاتی کسب کنیم :

◊ اول به سایت پینگ میکنم و ip آن را بهدست میآورم: 194.225.184.15

◊ به کمک ip که بهدست آوردیم، به کمک یک پورت اسکنر پورتها را بررسی میکنیم و میبینیم که پورتهایی مثل ۲۱، ۲۵، ۴۲، ۵۳، ۸۰، ۱۱۰، ۱۱۹، ۱۳۹، ۱۴۳ و ... باز است.

◊ چون domain به ir ختم میشود، برای whois کردن از whois.nic.ir استفاده میکنم و Name Server آن را به دست میآورم که 194.225.184.20 است.

◊ به کمک این Name Server ، یک nslookup میکنم و به نتایج زیر میرسم:

iums.ac.ir. SOA sina.i........0 345600)

iums.ac.ir. NS sina.iums.ac.ir

iums.ac.ir. NS ns1.nic.ir

iums.ac.ir. MX 10 sina.iums.ac.ir

smtp.iums.ac.ir. A 195.146.34.181

sina.iums.ac.ir. HINFO Sun-SuperSPARC5/75 UNIX-Solaris-2.6

sina.iums.ac.ir. MX 10 sina.iums.ac.ir

sina.iums.ac.ir. A 194.225.184.20

sina.iums.ac.ir. A 195.146.34.181

sun.iums.ac.ir. CNAME sina.iums.ac.ir

cisco.iums.ac.ir. CNAME router.iums.ac.ir

webmail.iums.ac.ir. A 195.146.34.181

linux.iums.ac.ir. A 194.225.184.19

linux.iums.ac.ir. HINFO Intel-Xeon/800 RedHat-Linux-7.2

mta.iums.ac.ir. A 195.146.34.181

pop3.iums.ac.ir. CNAME sina.iums.ac.ir

localhost.iums.ac.ir. A 127.0.0.1

proxy.iums.ac.ir. CNAME arvand.iums.ac.ir

www.iums.ac.ir. A 195.146.34.180

atrak.iums.ac.ir. A 194.225.184.14

ns1.iums.ac.ir. CNAME sina.iums.ac.ir

arvand.iums.ac.ir. A 194.225.184.13

router.iums.ac.ir. A 194.225.184.1

router.iums.ac.ir. HINFO Cisco3640/Access-Server IOS-IP-12.0

iums.ac.ir. SOA sina.iu.......3456000 345600)تک تک سطرهای این نتایج کاربرد دارد که خواهیم رسید. الان فقط در مورد HIFNO صحبت میکنم که برای مشخص تر بودن در بالا به صورت کمی فرورفتهتر نوشتم. مثلا:

sina.iums.ac.ir. HINFO Sun-SuperSPARC5/75 UNIX-Solaris-2.6 HIFNO برای تعیین نوع کامپیوتر و سیستمعامل سرور اهمیت دارد. در این سطر مشخص است که sina.iums.ac.ir از Sun-SuperSPARC5/75 UNIX-Solaris-2.6 استفاده میکند.

◊ چون پورتهای باز را هم توسط پورت اسکنر به دست آوردهام به آنها تلنت میکنم با دستور:

telnet www.iums.ac.ir portnum

نتایج حاصل از بعضی را میبینید:

25 :

... master.iums.ac.ir Microsoft ESMTP MAIL Service, Version: 5.0.2195.4905 ready at 220

پس پورت ۲۵ (smtp) در آن کامپیوتر از Microsoft ESMTP MAIL Service, Version: 5.0.2195.4905 استفاده میکند.

110 :

.OK Microsoft Exchange 2000 POP3 server version 6.0.5762.3 (master.iums.ac.ir) ready+

پس پورت ۱۱۰ (pop3) در آن کامپیوتر از Microsoft Exchange 2000 POP3 server version 6.0.5762.3 استفاده میکند.

119 :

NNTP Service 5.00.0984 Version: 5.0.2195.2966 Posting Allowed

و …

با این برنامه میتوانید اسم آیدی را بدید پسورد را به دست آورید 3 مگابایت

در مورد ویروس Mydoom.b

Mydoom.b این کرم اینترنتی که به تازگی توسط شرکت مایکروسافت شناسایی شده و باعث از کار انداختن چند سرور از مایکروسافت نیز شده است....

تازگی ضد و دوای درد این کرم اینترنتی توسط شرکت قدرتمند و همیشه بروز نورتون انتی ویروس بیروش داده شده است که شما میتوانید این برنامه سیستم خود را جهت چک کردن و از بین بردن این ویروس دانلود کنید...به هر حال من پیشنهاد میکنم که این حتما سیستم خود رو یه چکی کنید چون واقعا امنیت یه چیز شوخی برداری نیست مخصوصا کاربران اینترنتی باید بیشتر به فکر این امنیت باشند...

برای دریافت ضد این کرم کلیک کنید

نرم افزاری برای راحت کردن کار شما

شما میتوانید با دانلود نرم افزار گوگل فرمهای اینترنتی را با فشار یک دکمه پر کنید ! برای دانلود این نرم افزار به این آدرس بروید

http://www.toolbar.google.com/

نکات:

۱- باید نسخه انگلیسی آنرا دانلود کنید .

۲- بعضی اوقات فرمها را اشتباه پر میکند دقت کنید یک دور فرمی که اتومات پر شده بخوانید

۳- بعد از نصب در قسمت Option میتوانید مشخصات خود را وارد کنید هر فرمی را که بتواند پر کند آنرا زرد نشان میدهد با فشار دکمه AutoFill فرم پر میشود

Magic Login ورود به یاهو به صدها ای دی

به استفاده از این نرم افزار که اسمش هست Magic Login میتونید هر چند تا ای دی که دوست داشتید در یاهو مسنجر بصورت کاملا مجزا از هم لاگین کنید و با هر کدوم یه کاری انجام بدید.خیلی برنامه خوب و جالبیه. فقط این نکته رو یاداور میشم که انتی ویروس ها به این برنامه گیر میدن و باید قبلش انتی ویروس رو غیر فعال کنید و بعد از اینکه یاهو مسنجر کرک شد انتی ویروس ها رو دوباره فعال کنید. برای دانلود این نرم افزار کلیک کنید

نرم افزار نستعلیق نویسی چلیپا ( ابزارهای فارسی )

چلیپا یکی از بهترین وکم نظیرترین برنامه هایی است که برای نستعلیق نویسی توسط کامپیوتر میباشد این برنامه واقعا از زیبایی بالایی برخوردار میباشد و شما میتوانید نوشته های زیبایی با اسفتاده از این برناغمه با خط زیبای نستعلیق ایجاد نمایید. برای دانلود این برنامه کلیک کنید.

جدیدترین نسخه از نرم افزار چت یاهو مسنجر که در سرتاسر دنیا (مخصوصا ایارن)طرفداران زیادی رو به خود اختصاص داده..با دانلود این برنامه فایل نصب این برنامه رو همواره بر روی سیستم خود دارید و بدون نیاز به اینترنت میتوانید اقدام به نصب ان کنید. برای دانلود این 2مگابایت

shhacker------------------کرم جدید اینترنی----------------------------------

جام جم آنلاین - کرم جدیدی که از طریق مسنجر ام اس ان پیدا شد ، در حال گسترش روی اینترنت است.

Smees یا کرم SMB اولین بار توسط شرکت کره ای ضد ویروس.

http/ hmhomeAhnlab.com/english در ماه جلای کشف شد اما در هفته اخیر روند گسترش آن سیر صعودی گرفت.

به گفته کارشناسان این مرکز ، کرم پس از آلوده کردن یک فایل به نام SMB.EXE در حجم 164 هزار بایت را اجرا کرده و نام خود را در لیست کاربران به ثبت می رساند.

براین اساس کرم بطور مستقیم رایانه را تخریب نمی کند اما ترافیک اینترنتی را روی شبکه کند می کند.

این شرکت به کاربران توصیه کرد که از اضافه کردن هر نوع نام مشکوک به لیست کاربران خود بپرهیزند تا اسیر آن نشوند.

بیشترین قربانیان نیز رایانه های خانگی هستند که تا به حال 10 هزار رایانه کره ای به آن مبتلا شده اند.

کرم پس از اجرا روی شاخه زیر می نشیند:

C: drive - smb.exe / admagic.exe

در قسمت RUN روی رجیستری نیز با نام svchost= admagic.exe می نشیند:

HKEY - LOCAL - MACHINE software microsoftwindowscurrentversionRUN

برای پاک کردن آن ابتدا ctrl+alt-del را بگیرید و قسمت process را در Taskmanager انتخاب کرده و فایل admagic.exe را کلیک کنید سپس به درایوها رفته و smb.exe و admagic.exe را پاک کنید.

بعد در شاخه windows فایل atl.dll، dll.raw32x، sm.dll و uz.exe را پاک کنید.

و در قسمت RUN رجیستری نیز همان پوشه admagic.exe = svchost را پاک کنید

علامتهای <> را در دستور قرار دهید

---------------------------------اینم یکی از آموزش های وبلاگی-----------------------------------

کد نحوه قراردادن عکس بجای عنوان وبلاگ

بعضی دوستان خواستند که بجای عنوان بلاگهایشان عکس قرار دهند برای این کار ابتدا باید شما عکسی را روی اینترنت در نظر بگیرید بعد دستورات زیر :

*TD style="VERTICAL-ALIGN: middle; WIDTH: 100%; COLOR: white; HEIGHT: 80px; BACKGROUND-COLOR: #008cbb; TEXT-ALIGN: center"*

*p dir="rtl" style="FONT-SIZE: 10pt; COLOR: white; TEXT-ALIGN: center">

*#blogtitle#*

*/p*

یا دستورات مشابه که : *blogtitle #*در آن موجود باشد (برای دوستانی که مثل من مبتدی هستند )

را از قالبتون حذف کنید و بجای آن دستور :

>"IMG SRC="http://your picture adress" border="0" HEIGHT="144" WIDTH="644<

را در قالبتان قرار دهید و وبلاگتان را بازسازی کنید ...

شما بجای * علامتهای >< قرار دهید ...

تا بعد.....نظر یادتون نره

تبدیل کامپیوتر به یک استودیوی اهنگ سازی با قابلیت رکورد صدا در فرمتهای mp3/ogc/wma/wav/ape .

Download Link

S/n: 1008-ED11-F19C-B19B-B1F8-6

Phelios Energy v1.0

تا حالا پازل صد مرحله ای باز کردین ؟ نه ؟ پس یک بار تجربه کنید

S/n : OIFQKPFFFPPRFLMIPMIFIMFKPFPOKRFOJKLT

The Bat! v1.62r

تمام امکانات پیشرفته ای که یک کاربر حرفه ای برای مدیریت ای میل لازم داره

Trellian SiteMapper v2.0.1.42

ابزاری قوی برای داون لود و ذخیره کردن یک وب سایت با امکانات ایجاد category ,site map ...

Serial: SMEN73F-04841

Trellian WebTidy v1.0.3.1

یک راه حل مناسب برای بهینه و فشرده کردن وب سایت شما

Serial: WTEN73F-09574

Trellian WebSafe v2.0

برای محافظت از وب سایت شما

Serial: WSEN73F-00681

Trellian WebPage v1.2.17.6

این برنامه به شما قابلیت ساخت صفحات وب بدون نیاز به یادگیری انواع زبانهای پیچیده را میدهد

Serial: WPEN73F-09539

Steganos Internet Trace Destructor v6.01

امنیت شما با این برنامه در حالت offline ,online تضمین میشود با قابلیت مدیریت cookie ها و...

S/n: 123-119-119-046-021

دوستان عزیز سلام

امروز سه نرم افزار برای شما عزیزان بیان می کنم

اولین نرم افزار Pass steal می باشد. این نرم افزار برای دزیدن اکونت اینترنت از یک کافی نت کاربرد دارد. برای دریافت این نرم افزار اینجا را کلیک کنید

MP3 DANCER

باز هم سلام دوستان....قبل از این که شروع کنم به شما یه معذرت خواهی بده کارم به خاطر این که چند وقته که وبلاگم رو Update نکرده بودم آخه یه مشکل بزرگی برام پیش اومده بود که نمیتونستم به این کارهام برسم.

خوب ولی حالا اومدم که به همه شما عزیزان حال بدمامروز براتون یه (Dancer) یا رقاص آوردم که شما هر وقت که دارین آهنگ،شو یا موزیک گوش میدید این هم میاد براتون یه رقص تووپ میکنه پس حتما دانلودش کنید خیلی باحاله.

از اینجا دانلود کنید

دانلود

دانلود